Cloud Security: 5 étapes pour développer une stratégie de cloud d’entreprise

De nombreuses entreprises paient un coût d’opportunité en ce qui concerne le cloud: les équipes de sécurité ont tendance à se retenir en raison de problèmes de sécurité dans le cloud.

Les craintes concernant la sécurité empêchent leur utilisation des services de cloud computing et les entreprises ne sont pas en mesure de tirer pleinement parti des avantages du SaaS, du PaaS et de l’IaaS.

Qu’est-ce que Cloud Security?

Une grande partie du monde informatique continue de fonctionner sous l’idée fausse de la sécurité des clouds publics – l’infrastructure cloud partagée est risquée.

Cette idée fausse réduit la capacité des entreprises à tirer pleinement parti des économies de coûts et de la flexibilité des services cloud commerciaux.

L’évitement des services de cloud computing peut même conduire à plus de risques de sécurité puisque les organisations ont tendance à s’appuyer sur des systèmes de sécurité internes mal gérés avec encore plus de vulnérabilités.

Bien qu’aucune technologie – sur site ou même dans le cloud – ne soit 100% sécurisée ou fiable, les entreprises peuvent implémenter des stratégies de sécurité cloud.

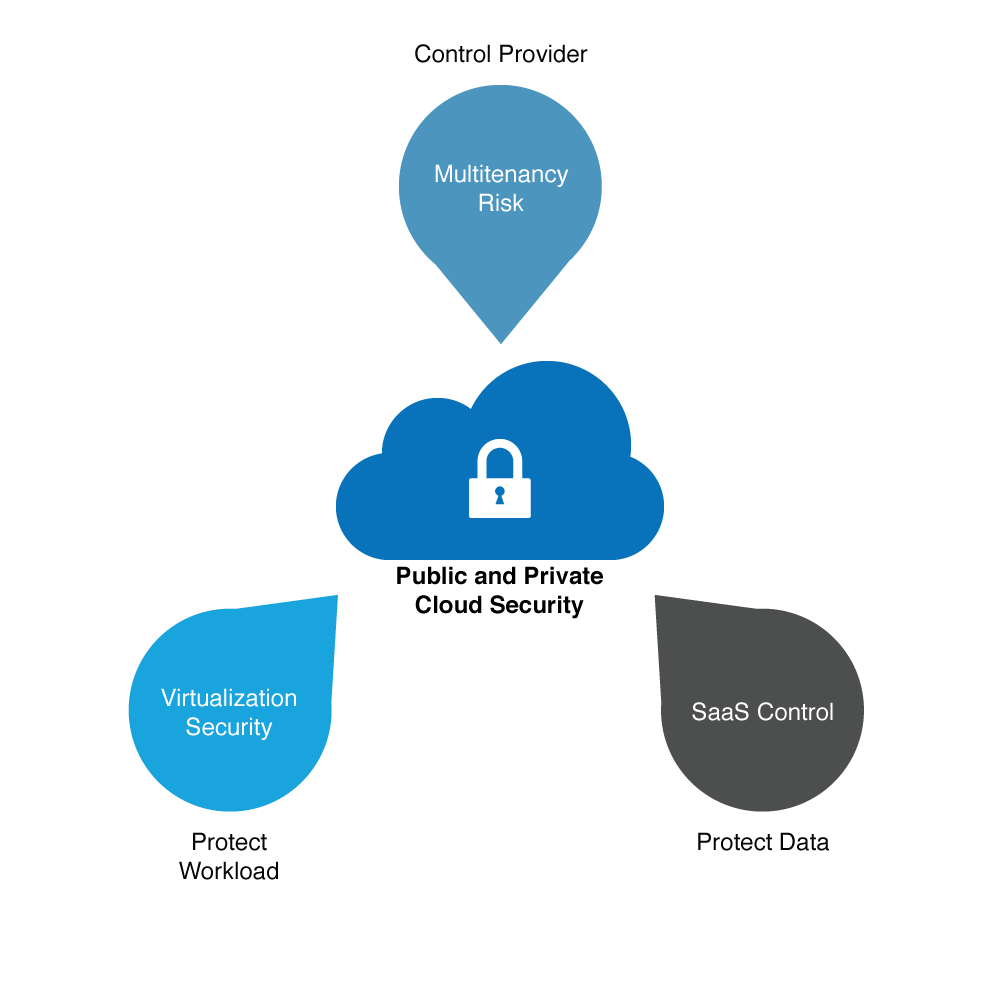

La sécurité dans le cloud est constituée de processus et de stratégies qui répondent aux contrôles de sécurité que le fournisseur met en place pour assurer la sécurité des données, la confidentialité et la conformité.

La sécurité dans le cloud intègre également un plan de sauvegarde de données dans le cas d’une violation de sécurité dans le cloud.

Les entreprises qui ont le plus de succès avec la sécurité dans le cloud ont été en mesure de prendre en compte les considérations de la sécurité de la charge de travail IaaS, du contrôle SaaS et de la gestion du cloud et des fournisseurs.

Développer une stratégie de cloud d’entreprise

L’étape la plus importante qu’une entreprise peut entreprendre pour développer une sécurité cloud d’entreprise est que les dirigeants d’entreprise comprennent que le cloud computing est indispensable et doit être géré par le biais de la planification et de la politique.

1. Développer une stratégie

Développer une stratégie pour l’utilisation et la gestion du cloud, y compris sur ce qui peut être placé dans le cloud et dans quelles circonstances.

La plupart des organisations ont des stratégies cloud qui sont très en retard par rapport à l’utilisation du cloud, ce qui signifie qu’il y a une grande quantité d’utilisation du cloud non autorisée ou non reconnue.

2. Implémenter et appliquer des stratégies

Mettre en œuvre et appliquer des stratégies sur la propriété, la responsabilité et l’acceptation des risques liés au cloud en établissant les attentes relatives à l’utilisation du cloud.

Chaque organisation doit tenir à jour un inventaire des services cloud actuellement utilisés et suivre la propriété et les employés responsables.

À la fin de la journée, aucun processus organisationnel ne peut être correctement entrepris et utilisé de manière fiable à moins que la responsabilité ne soit explicite et appliquée.

3. Suivez un cycle de vie

Suivez un cycle de vie vers la gouvernance en nuage qui se concentre sur le contrôle opérationnel des services SaaS, PaaS et IaaS.

L’utilisation du cloud public nécessite une attention régulière à l’état et aux performances des fournisseurs de services cloud effectuant des processus jugés critiques.

Alors que la plupart des entreprises se concentrent sur l’acceptation des risques, d’autres étapes du cycle de vie telles que la mise en œuvre, l’analyse des besoins, la gestion continue et la fin de vie sont des étapes qui nécessitent plus d’attention.

4. Développer l’expertise de l’organisation

Développer l’expertise organisationnelle pour la mise en œuvre et le contrôle des différents modèles de cloud que vous utiliserez.

De nombreuses organisations ont du mal à comprendre pleinement les connaissances en matière de sécurité, et de nombreuses lacunes sont constatées car chaque service IaaS a sa propre interface utilisateur et ses propres caractéristiques.

Une approche réussie doit allouer des ressources au développement de compétences pour s’assurer que tous les cas d’utilisation du cloud sont sécurisés et conformes.

5. Mettre en œuvre la gestion centrale et la surveillance

Mettre en œuvre une gestion et un suivi centralisés pour surmonter les complexités du cloud.

L’un des inconvénients du cloud est la complexité des différentes solutions, ce qui conduit à des inefficacités de gestion.

Les entreprises peuvent mettre en œuvre des outils de contrôle multifonctions tiers pour intégrer plusieurs clouds publics et hybrides et s’assurer qu’ils sont tous conformes et répondent aux attentes en matière de sécurité.

Sans une stratégie de sécurité cloud d’entreprise, les responsables informatiques, les directeurs techniques et les autres responsables informatiques se sentent mal à l’aise face à l’utilisation du cloud.

Adopter une approche descendante de la sécurité dans le cloud fournit des conseils sur la façon dont le cloud doit être utilisé et sur ce qui doit être fait pour assurer la sécurité et le contrôle des services cloud actuels et futurs.

Consultez notre livre blanc GRATUIT sur l’impression sécurisée dans le cloud ci-dessous pour savoir comment vous pouvez compléter votre stratégie Cloud Security.

Try UniPrint InfinityCloud

Whether you are printing at the office or at home, UniPrint InfinityCloud is the cloud printing solution of choice for your organization.

Messages récents

- Tout ce que vous devez savoir sur le correctif de sécurité Microsoft PrintNightmare

- New Printing Security Nightmare You Need to Be Aware of in 2021

- 4 options à considérer avec la fin de vie de Google Cloud Printing

- UniPrint Infinity lance la prise en charge de l’impression universelle par Microsoft

- Process Fusion avec succès Conforme à SOC 2 Type 2

- UniPrint Infinity: Êtes-vous prêt pour Citrix Synergy ’19?

- Construire une stratégie de sécurité de l’impression: 7 facteurs à prendre en compte

- HIMSS 2019 – Transformation digitale par entrée et sortie numérique

- 6 Trends that will Redefine the Print Industry in 2019

- 3 meilleures pratiques de mise en œuvre pour préparer un environnement VDI

- Voir tout